截至演练第2周,深信服平均为每家客户检出3622封钓鱼邮件↓

-

精准率超过98%

-

对比传统邮件安全方案,独报钓鱼邮件数量超过1700封

-

检出层层伪装和绕过的高对抗钓鱼邮件258封

2024年实战攻防演练已进行半月有余,听说这届红队钓鱼的手段又上新了亿点点?以下案例非常新鲜,是深信服帮助用户成功猎捕的真实钓鱼攻击事件,拿走不谢!(没开玩笑,真有人上钩)

PART 1

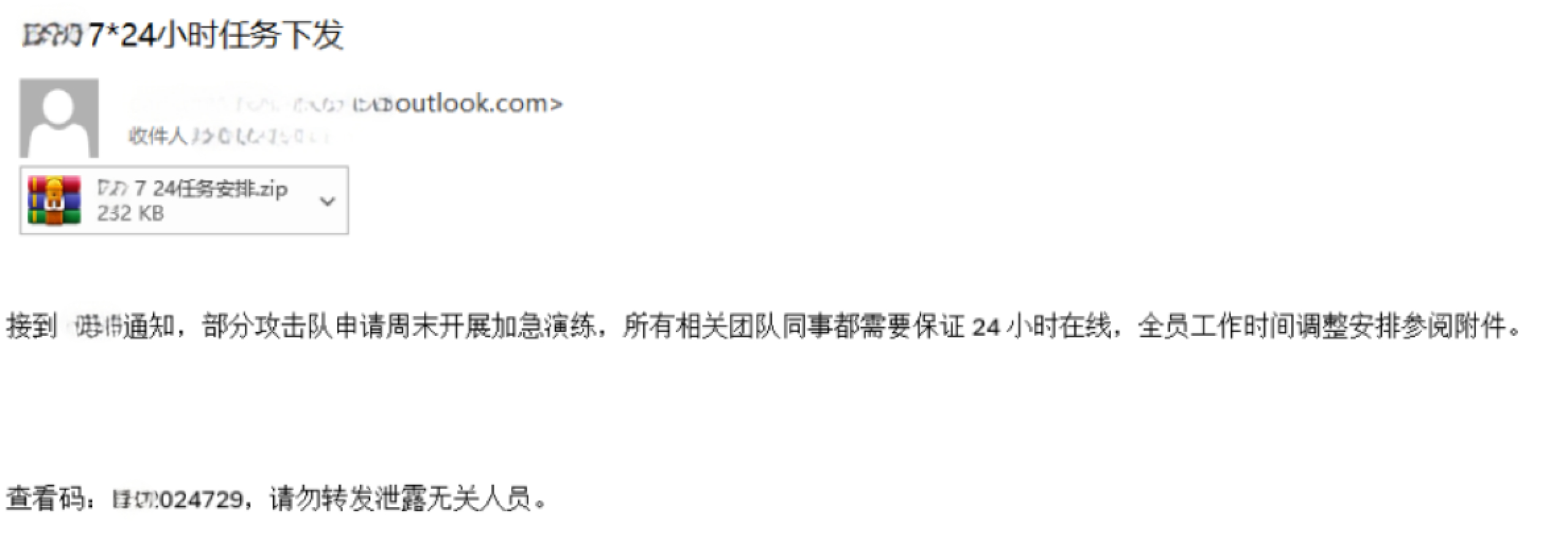

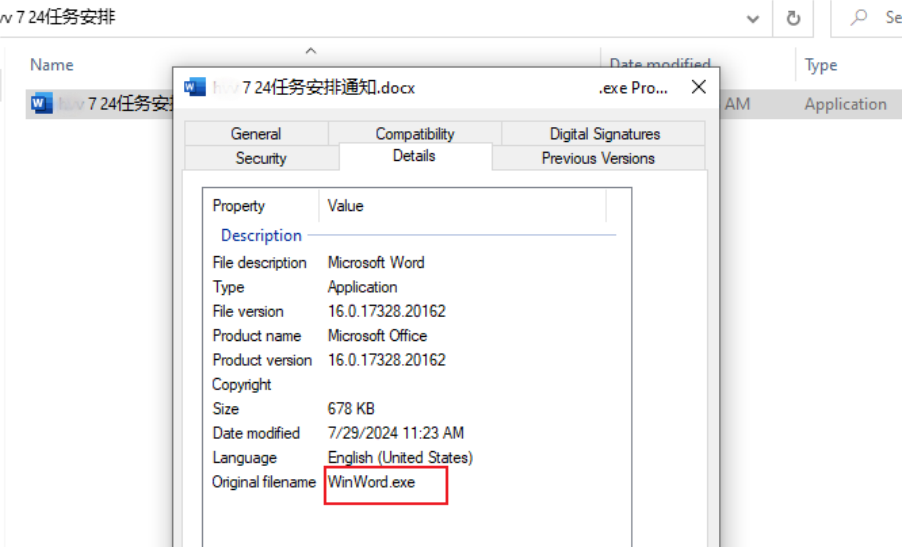

某防守单位员工收到一封以“7*24小时任务下发”为主题的邮件,正文中说因红队周末加练需调整工作时间,附件为“7*24任务安排.zip”压缩包,同时提供了附件的查看码,并着重强调请勿泄露密码。

问:此类钓鱼的攻击原理是什么?

GPT:

钓鱼攻击原理:利用演练情报的吸引力,通过加密附件绕过、图标伪装等进行钓鱼。

1、压缩包存在可执行恶意文件,通过使用图标伪装及双后缀两种技术,误导收件人相信这只是普通的Word文件,从而下载并打开文件。

2、样本执行C2阶段会在“C:\User\Public\Downloads”以及“C:\User\Public”目录下分别释放文件“update.exe”与“Update.exe”,并使用cmd给予不同参数以运行被释放的恶意文件,直到主机被攻击者完全控制。

类似钓鱼邮件主题参考:保障安全意识、2024攻防演练、补丁升级包、安全手册、后续问题反馈

PART 2

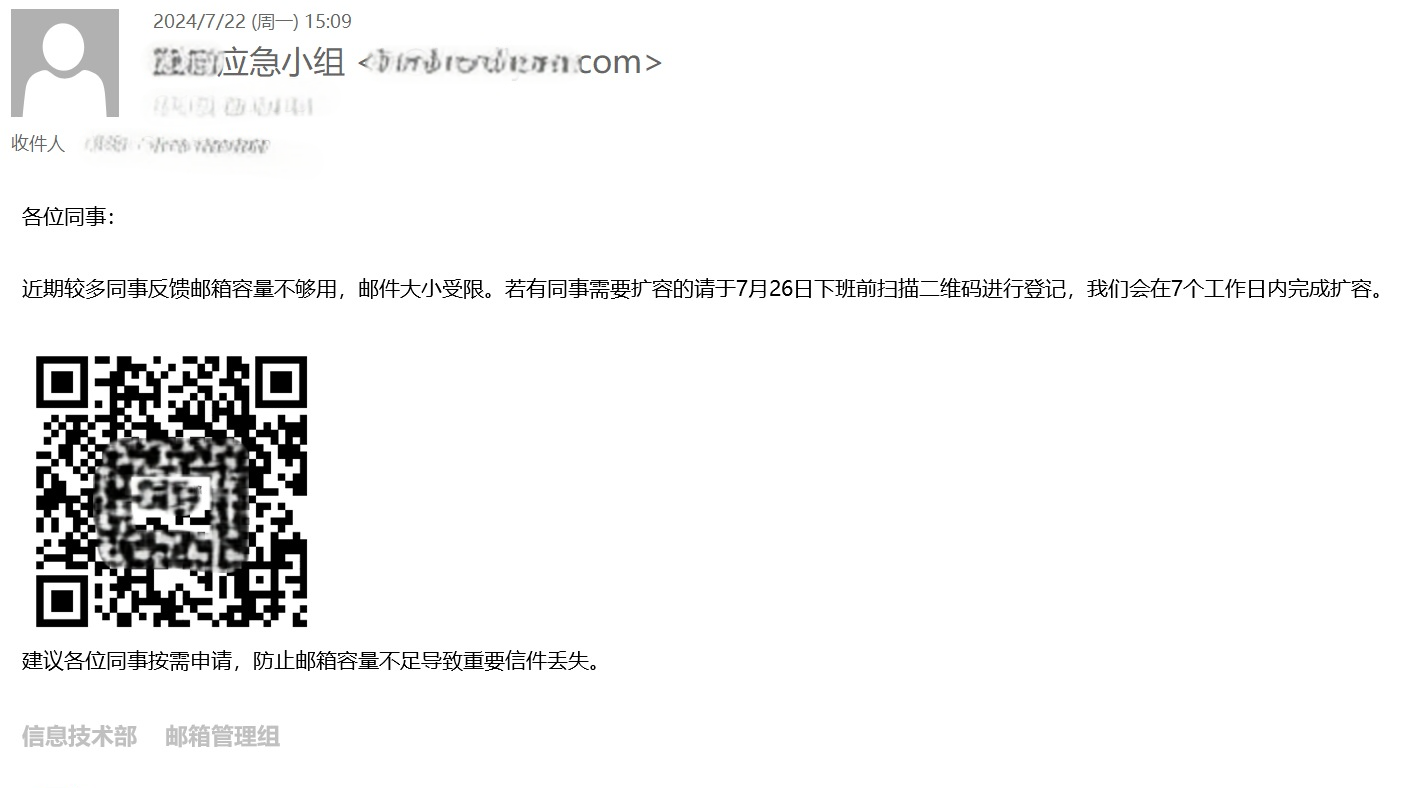

某国企员工收到一封来自“××应急小组”的邮件,正文说可以申请邮箱扩容,正文中附【2024邮箱扩容登记表】问卷星二维码,收件人扫码后需在问卷中填写姓名、手机号、邮箱、账号密码等敏感信息。

问:此类钓鱼的攻击原理是什么?

GPT:

钓鱼攻击原理:利用员工关注的主题,通过伪装官方邮箱、利用问卷星官方地址提升可信度进行钓鱼。

填写并提交问卷后,员工个人敏感信息将被攻击者在后台掌握,可借用其账号进行一系列操作。

类似钓鱼邮件主题参考:退税补贴、账户体检、邮箱扩容

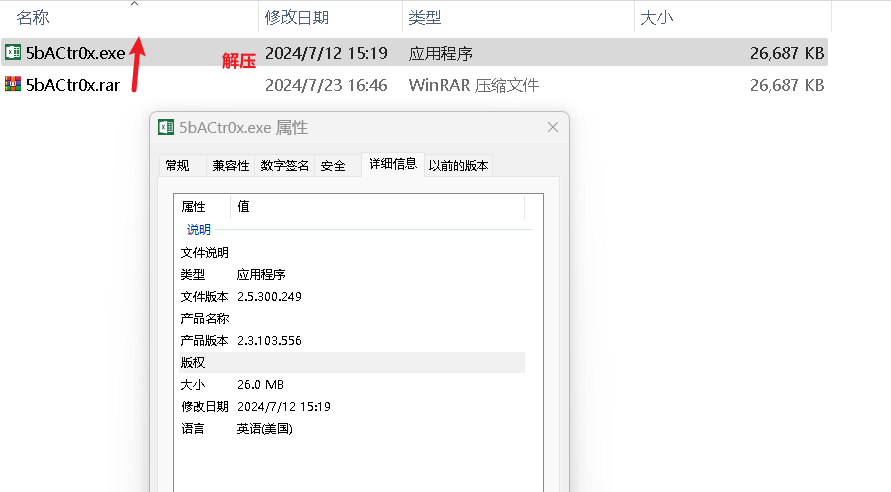

PART 3

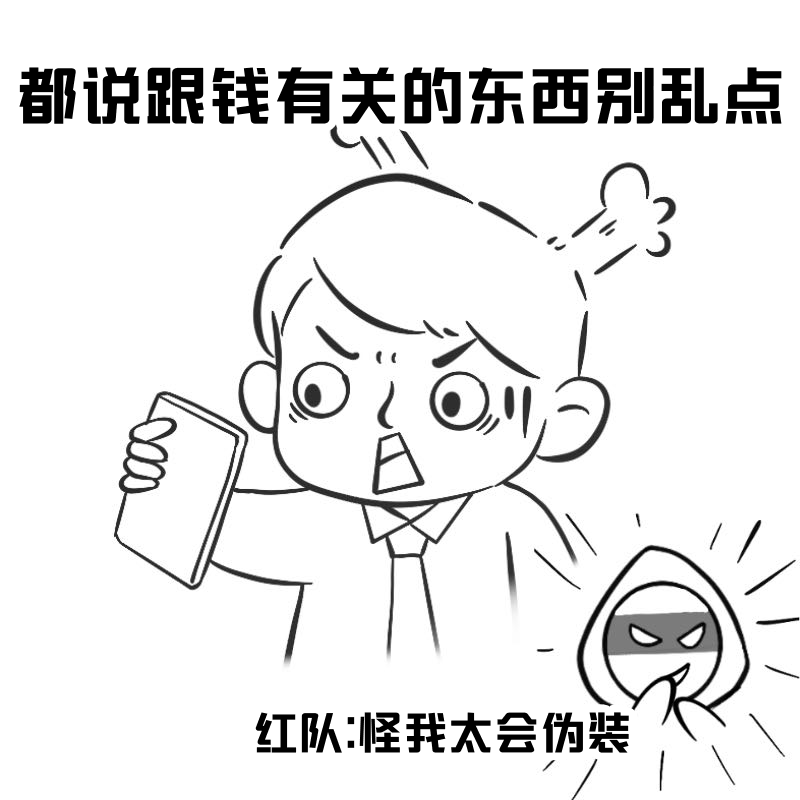

某公司财务部门员工收到一封来自“xx稽查局-小陈”的邮件,邮件主题为“ 案件名称:××公司虚开发票案”,正文描述了具体发票数量和金额,要求收件人配合立案调查,点击链接查看“发票清单附件”。点击链接后将自动跳转到“51发票网站”,并自动下载发票清单压缩包。

问:此类钓鱼的攻击原理是什么?

GPT:

钓鱼攻击原理:利用人性弱点,通过发件人角色伪装、图标伪装、进程名伪装等进行钓鱼。

1、收件人点击后进入的网站为仿冒域名,试图绕过网关的检测,并通过伪装页面使其相信是正常附件。解压后的文件图标伪装成了正常文档,且带有无效的数字签名。

2、文件执行后会在系统可信目录下释放新文件Tomcat.exe,并删除原始文件以防被溯源、检测并规避杀毒软件。一旦文件被打开,恶意软件将回传信息并完全控制收件人设备。

3、该恶意软件在系统重启后仍可以启动,比如当系统中杀毒软件的进程数量小于等于某个值时,会在系统启动目录下创建Lnk文件,文件名被伪装为正常的WPS快捷方式,即WPS.lnk。

类似钓鱼邮件主题参考:案件调查、律师函、违纪处理

点击查看视频:安全GPT防钓鱼真实效果演示↓

深信服安全GPT钓鱼检测方案

安全GPT通过强大的自然语言处理能力、钓鱼攻击推理能力和海量安全知识储备,像安置在每位员工身边的防钓鱼专家一样,能够快速、有效检测高对抗钓鱼攻击,致力于让每位用户的安全都能够领先一步!